AI智能体OpenClaw(俗称“龙虾”,曾用名Clawdbot、Moltbot)的爆火,一股“养龙虾”的热潮兴起。然而,就在这股热潮愈演愈烈之际,已有部分用户反映,他们在下载OpenClaw后遭受了损失,成为了“受害者”。

近日,工业和信息化部网络安全威胁和漏洞信息共享平台(NVDB)监测发现,开源AI智能体OpenClaw在默认或不当配置情况下存在较高安全风险,极易引发网络攻击、信息泄露等安全问题。

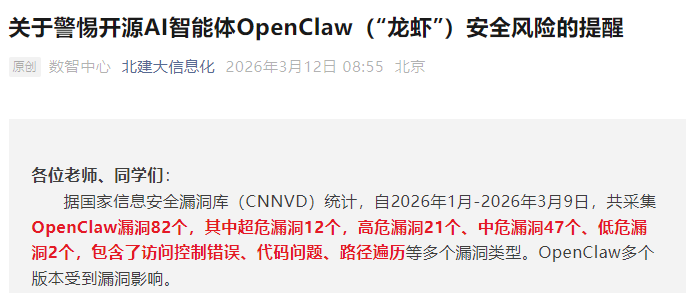

3月11日,NVDB发布《关于防范OpenClaw(“龙虾”)开源智能体安全风险的“六要六不要”建议》。2月5日,NVDB发布《关于防范OpenClaw开源AI智能体安全风险的预警提示》,并建议相关单位和用户在部署和应用OpenClaw时,充分核查公网暴露情况、权限配置及凭证管理情况,防范潜在网络安全风险。

部分高校为切实保障全校师生的个人信息安全、校园网络安全及数据资产安全,已发布防范OpenClaw相关风险事项的预警通知。北京建筑大学、华南师范大学、华中师范大学等高校则明确禁止在学校办公电脑、服务器等设备上安装OpenClaw。

安徽师范大学

全校师生应结合自身实际需求理性看待该工具,切勿因跟风心理盲目安装、部署“龙虾”AI智能体,尤其避免在接入校园网的设备、办公电脑、存储有个人敏感信息和工作数据的设备上使用。

校内各单位、教职工严禁在处理教学科研数据、行政办公信息、学生信息等工作场景中使用该工具,杜绝校园工作数据泄露、系统受攻击等问题,守住校园数据安全底线。

北京大学

在服务器或个人电脑上部署OpenClaw,务必确认服务未暴露至校园网或公网。计算中心将定期扫描校园网内开放的OpenClaw相关端口,发现未加固实例将通知相关单位整改。

北京建筑大学

为保障学校网络与信息安全,现提醒如下:强化网络控制,不将OpenClaw默认管理端口直接暴露在公网上,通过身份认证、访问控制等安全控制措施对访问服务进行安全管理。对运行环境进行严格隔离,使用容器等技术限制OpenClaw权限过高问题。并禁止在学校办公电脑以及服务器上安装OpenClaw。

广东药科大学

已部署使用OpenClaw的师生,关闭不必要的端口映射与公网访问,设置文件与Http访问白名单,明确约束模型不得将外部内容视为可执行指令。时常检查设备是否存在异常进程、陌生网络连接等,及时更改相关账号密码,消除安全隐患。

华南师范大学

如果确实需要学习测试OpenClaw功能,请严格遵守以下要求:严禁在生产环境和办公电脑安装,包括学校的办公电脑、服务器、智能终端等生产设备,绝对不能安装OpenClaw。严禁向其提供任何敏感信息,不要输入办公系统账号密码、服务器管理权限、个人敏感信息、科研数据等内容。严禁直接开放公网访问,不要把工具链接分享给他人,也不要设置成在外网也能访问的状态,避免被外部人员攻击利用。

华中师范大学

为保障学校网络与信息安全,现提醒如下:请立即核查是否存在OpenClaw相关部署,重点排查公网暴露情况、权限配置及凭证管理情况。如确需使用,应立即关闭不必要的公网访问,完善身份认证、访问控制、数据加密和安全审计等安全机制,严格限制其权限范围。并禁止在信息化办公室分配的服务器上安装OpenClaw。

山东大学

做好“虾池”安全。在测试机、Docker沙箱上安装部署OpenClaw,避免在个人主力计算机或办公计算机上直接安装;配置防火墙,不将OpenClaw网关(默认端口18789)暴露于互联网上。尽量使用OpenClaw连接本地部署大模型,谨慎连接使用云端大模型,做到“数据不出域”。

西北工业大学

单位或个人部署使用前,充分排查公网暴露情况、权限配置及凭证管理状态,及时关闭不必要的公网访问入口;完善身份认证、访问控制、数据加密、安全审计等安全机制;完善身份认证、访问控制、数据加密、安全审计等安全机制。

AI虽香,安全别忘!在“养龙虾”的路上,别让这只本该提供助力的AI“龙虾”,变成“疯狂剪刀手”。

本站内容收集整理于网络,多标有原文出处,本站仅提供信息存储空间服务。如若转载,请注明出处。